«Вы чётко видите все риски?»: Точка Банк и «Лаборатория Касперского» создали интерактивный гид по угрозам для бизнеса в виде таблицы Сивцева

С его помощью можно проверить, насколько ваш бизнес защищён от киберугроз и блокировок по 115-ФЗ

Чтобы понять, насколько уязвимы детские смарт-часы и каковы потенциальные риски их использования, специалисты компании «Доктор Веб» исследовали несколько популярных моделей: Elari Kidphone 4G, Wokka Lokka Q50, Elari FixiTime Lite, Smart Baby Watch Q19. Выбор моделей основывался на публичных рейтингах популярности смарт-часов в России, при этом целенаправленно выбирались устройства разной ценовой категории. Все смарт-часы были приобретены в крупном российском онлайн-магазине анонимно.

При исследовании выполнялся как статический, так и динамический анализ: поиск потенциальных закладок в ПО и возможного присутствия недокументированных функций, а также проверка передаваемых в интернет данных и их защищенность.

Анализ показал, что управляющий сервер, куда часы передают собираемые данные, расположен за пределами России, что может представлять потенциальную опасность. Однако главная угроза этой модели исходит от установленного на ней ПО. В прошивку часов встроено приложение для автоматического обновления «по воздуху» — и оно содержит троянские функции.

Во-первых, оно передает данные о местоположении ребенка на собственный сервер. Во-вторых, внутри него скрыт вредоносный код, детектируемый Dr.Web как Android.DownLoader.3894. При каждом включении часов или изменении сетевого подключения этот код запускает два вредоносных модуля — Android.DownLoader.812.origin и Android.DownLoader.1049.origin. Они связываются с управляющим сервером для передачи на него различной информации, а также получения команд. По умолчанию эти модули подключаются к серверу каждые 8 часов. Таким образом, первое соединение они устанавливают с большой временной задержкой с момента первого включения устройства.

Модуль Android.DownLoader.812.origin отправляет на сервер информацию о номере телефона пользователя, данные геолокации, а также сведения о SIM-карте и самом устройстве. В ответ он может получить команды на изменение частоты запросов на соединение с сервером, обновление самого модуля, загрузку, установку, запуск и удаление приложений, а также загрузку заданных веб-страниц.

Модуль Android.DownLoader.1049.origin передает на другой сервер информацию о SIM-карте и номере телефона, данные о местоположении, большой объем информации об устройстве и установленных на нем приложениях, а также о количестве СМС, телефонных звонков и контактов в адресной книге.

Таким образом, скрытый в этих часах троян Android.DownLoader.3894 может использоваться для кибершпионажа, показа рекламы и установки ненужных и даже опасных программ.

Потенциальную опасность для пользователей Wokka Lokka Q50 может представлять то, что передача данных геолокации на сервер происходит в открытом виде, без шифрования. Теоретически злоумышленники могут перехватить незащищенные данные, выполнив атаку типа «человек посередине». Однако поскольку отправка информации происходит через мобильную сеть оператора, вероятность подобной атаки не так велика.

Официально часы контролируются при помощи мобильного приложения, которое устанавливается на устройства родителей. Однако моделью Wokka Lokka Q50 можно также управлять при помощи специальных СМС-команд. При этом в инструкции сведения о такой возможности отсутствуют. Сама же реализация СМС-управления несет в себе определенные риски.

Главной уязвимостью Wokka Lokka Q50 здесь является использование стандартного для всех устройств линейки пароля 123456 для передачи СМС-команд (в некоторых версиях часов используется пароль 523681). При этом в часах отсутствует функция его принудительной смены при первом включении. Нет рекомендации о его замене и в комплектной инструкции, сменить его через управляющее приложение тоже нельзя.

Единственная информация о возможности и способе изменения стандартного пароля имеется в онлайн-справке на официальном сайте бренда. Однако далеко не каждый пользователь целенаправленно посещает официальные сайты приобретаемой электроники в поисках дополнительной информации. Поэтому значительная доля покупателей данных часов не только не будет знать, что гаджетом можно управлять через СМС, но и будет использовать устройства со стандартным паролем, не подозревая, что его можно и нужно сменить. В этом заключается серьезная угроза.

Так, зная номер телефона установленной в часы SIM-карты и используя известный пароль, потенциальный злоумышленник сможет без труда получить контроль над устройством. Например, запросить координаты GPS, которые поступят в ответном СМС, дистанционно прослушать окружение через обратный звонок на указанный в команде номер и даже изменить адрес управляющего сервера на собственный, получая доступ ко всей информации, которую собирают эти часы.

При этом, даже если стандартный пароль будет изменен, это не решит проблему полностью. Для атакующего многие команды после смены пароля станут недоступны. Однако команда для проверки параметров часов по-прежнему будет исполняться без ограничений, и вызвать ее будет возможно с любого номера. Поэтому, если злоумышленник задействует эту команду, часы среди прочих сведений об устройстве сообщат ему и текущий номер администратора. Узнав его, атакующий при помощи СМС-спуфинга (подмены номера) сможет от имени администратора (т. е. родителей) задать новый пароль и получить полный контроль над устройством.

Потенциальную опасность в этих смарт-часах представляет и то, что пароль для подключения к протоколу MQTT для передачи данных телеметрии жестко прописан в прошивке устройства. Если злоумышленнику будет известен IMEI часов и этот пароль, он сможет подключиться к серверу и «притвориться» атакованным устройством, передавая поддельные данные.

Кроме того, обнаружение предустановленного на смарт-часы Elari Kidphone 4G трояна наглядно демонстрирует, какая опасность может скрываться в устройствах такого типа, работающих под управлением ОС Android. Прошивки для них часто создаются сторонними фирмами, и производители редко проверяют их безопасность и целостность. Следовательно, велика вероятность того, что на одном из этапов производства Android-часов злоумышленники внедрят в них троянское или рекламное ПО.

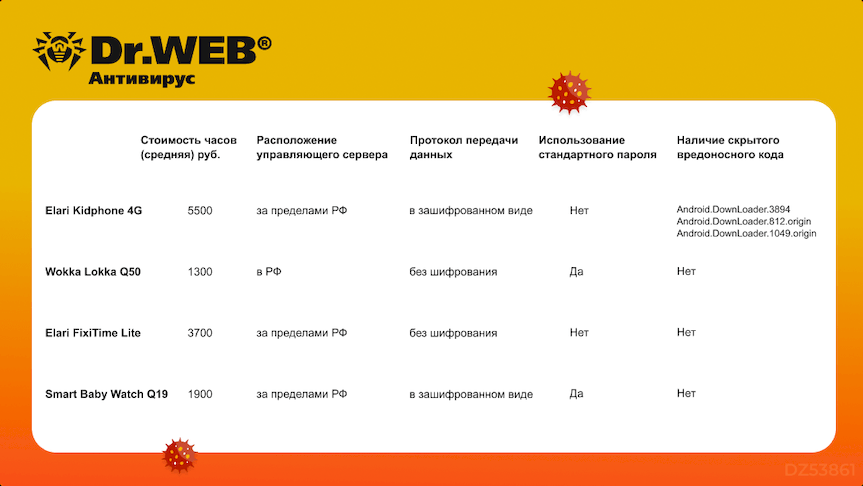

Основные уязвимости исследованных смарт-часов представлены в сводной таблице:

Компания «Доктор Веб» уведомила производителей о выявленных уязвимостях.

Смарт-часы — удобное и относительно недорогое решение для защиты и наблюдения за ребенком. Но вместе с пользой такие устройства могут нести и определенные риски: без разрешения передавать конфиденциальную информацию сторонним сервисам, выполнять вредоносные функции и даже контролироваться злоумышленниками при взломе, подвергая детей опасности.

Родителям следует с осторожностью использовать такие устройства для контроля за детьми и взвешенно подходить к их покупке. Ведь может случиться так, что выбранная модель трекера принесет больше вреда, чем пользы. Подробные технические описания обнаруженных вредоносных программ находятся в PDF-версии исследования и в вирусной библиотеке Dr.Web.С его помощью можно проверить, насколько ваш бизнес защищён от киберугроз и блокировок по 115-ФЗ

Антивирусная лаборатория «Доктор Веб» обнаружила семейство вредоносных программ Trojan.Scavenger, с помощью которых злоумышленники похищают конфиденциальные данные из криптокошельков и менеджеров паролей у пользователей ОС Windows

«Доктор Веб» сообщает о предстоящем обновлении песочницы Dr.Web vxCube. Изменения касаются обеих версий: облачной и локальной (on-premise).

Производитель серверного оборудования OpenYard и российский разработчик операционных систем «Базальт СПО» успешно провели тестирование ОС «Альт Сервер» на серверах компании OpenYard

«Базальт СПО» выпустила серверную операционную систему на Одиннадцатой платформе (p11 Salvia). Основные изменения коснулись установки и настройки. Впервые в одном образе доступны две редакции — «Альт Сервер» и «Альт Домен». В новом приложении «Альт Компоненты» автоматизирована установка инструментов для различных способов использования сервера.

Кибер Бэкап Облачный, сервис резервного копирования и восстановления данных (BaaS) от компании «Киберпротект», стал доступен пользователям облачной платформы RCloud by 3data. Решение позволяет организациям любого масштаба — от малых предприятий до крупного бизнеса, обеспечить надёжную защиту данных с минимальными трудозатратами, без капитальных вложений и без необходимости развёртывания собственной инфраструктуры для резервного копирования и хранения резервных копий

Киберпротект расширяет линейку инфраструктурного ПО и представляет новый продукт — Кибер Хранилище — простое в эксплуатации хранилище данных c возможностью неограниченного масштабирования и реализации геораспределенных решений.

Киберпротект сообщает о расширении линейки продуктов для защиты данных пользователей от потери. У Кибер Бэкапа Персонального теперь есть мобильная версия для устройств на базе ОС Android. Мобильное приложение работает в фоновом режиме и обеспечивает сохранность данных на планшете или смартфоне, а также их быстрое восстановление в любой непредвиденной ситуации.

Награды получили решения компании для защиты частных пользователей, малого бизнеса и крупных компаний

Ваши контактные данные не публикуются на сайте.