Компания Content AI модернизирует свою IDP-платформу ContentCapture, делая упор на прозрачность рабочих процессов и защиту информации

Обновленные возможности позволят компаниям контролировать каждый шаг обработки документации

Злоумышленники весьма продвинулись в создании таких программ, что подтверждается регулярными новостями о таких атаках. Тем не менее хакерам удаётся скрывать, как именно устроена экосистема программ-вымогателей. Чтобы помочь организациям понять, как она работает и как с ней бороться, эксперты «Лаборатории Касперского» изучили форумы даркнета и деятельность групп REvil и Babuk.

Экосистема программ-вымогателей включает в себя множество участников, которые выполняют различные роли. Вопреки представлению, что такие злоумышленники являются сплочёнными, прошедшими вместе через огонь и воду бандами в стиле «Крёстного отца», реальность больше похожа на мир «Джентльменов» Гая Ричи, где существует значительное количество различных субъектов. Среди них — разработчики, ботмастеры, продавцы доступов и операторы вымогателей, которые взаимодействуют друг с другом в даркнете.

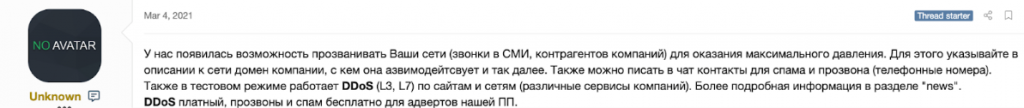

Они встречаются на специализированных форумах, где всегда можно найти новые объявления об услугах или поиске партнёров. Крупные игроки, которые устраивают масштабные атаки и обычно работают самостоятельно, нечасто посещают подобные сайты. Однако известные группы, такие как REvil, которые в последние несколько кварталов всё чаще атакуют организации, регулярно публикуют свои предложения и новости о партнёрской программе. Такой тип участия предполагает взаимовыгодные отношения между разработчиками и теми, кто непосредственно атакует организацию. Первые получают долю прибыли в размере 20-40%, а вторые — 60-80%.

REvil рассказывает о новой возможности — звонить СМИ и партнёрам атакованной компании, чтобы оказать дополнительное давление и простимулировать её заплатить выкуп

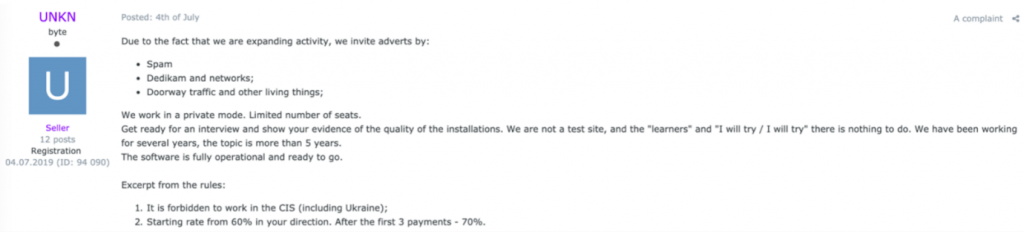

Пример предложений операторов с перечислением условий оплаты в партнёрских программах

Материал подготовлен АО "Лаборатория Касперского"

Обновленные возможности позволят компаниям контролировать каждый шаг обработки документации

На факультете вычислительной математики и кибернетики (ВМК) МГУ имени М.В. Ломоносова начала функционировать лаборатория свободного программного обеспечения, созданная при содействии компании «Базальт СПО». Студенты получают возможность реализовывать образовательные и научные проекты, связанные с созданием прикладного и кроссплатформенного программного обеспечения, а также заниматься сборкой образов операционных систем на основе платформы «Альт» для различных нужд.

Группа Arenadata проинформировала о выпуске обновлений для системы управления базами данных Arenadata QuickMarts (ADQM) и дополнительного модуля ADQM Control, которые теперь совместимы с российской операционной системой «Альт СП» (версия 10), разработанной компанией «Базальт СПО». Такое решение принято в рамках общей стратегии адаптации продуктовых предложений под требования современных заказчиков бизнеса.

Компания «Базальт СПО» презентовала свежую версию приложения WineHelper, предназначенную для удобной инсталляции и функционирования программ Windows в операционных системах серии «Альт». Среди нововведений — удобный графический интерфейс, поддержка альтернативных методов установки и скачивания приложений, а также встроенный инструмент для создания резервных копий установленных программ

Вышло обновление серверов Dr.Web Enterprise Security Suite и Dr.Web Industrial. Новая версия включает улучшения стабильности и новые инструменты централизованного управления действиями при обнаружении угроз на устройствах под управлением Android. Для получения всех преимуществ и корректной работы системы пользователям рекомендуется обновить серверы до актуальной версии

Компания «Доктор Веб» выявила опасный бэкдор Android.Backdoor.Baohuo.1.origin в модифицированных злоумышленниками версиях мессенджера Telegram X. Помимо возможности похищать конфиденциальные данные, включая логин и пароль пользователя, а также историю переписки, это ВПО обладает рядом уникальных особенностей. Например, чтобы предотвратить свое обнаружение и скрыть факт компрометации учетной записи, Android.Backdoor.Baohuo.1.origin умеет скрывать в списке активных сеансов Telegram подключения со сторонних устройств. Кроме того, он может добавлять и исключать пользователя из Telegram-каналов, вступать от его лица в чаты и выходить из них, также скрывая эти действия. Фактически с его помощью злоумышленники получают полный контроль над учетной записью жертвы и функциями мессенджера, а сам троян является инструментом для накрутки числа подписчиков в Telegram-каналах. Киберпреступники управляют бэкдором в том числе через базу данных Redis, что ранее не встречалось в Android-угрозах. По оценкам наших специалистов общее число устройств, зараженных Android.Backdoor.Baohuo.1.origin, превысило 58 000

С его помощью можно проверить, насколько ваш бизнес защищён от киберугроз и блокировок по 115-ФЗ

Антивирусная лаборатория «Доктор Веб» обнаружила семейство вредоносных программ Trojan.Scavenger, с помощью которых злоумышленники похищают конфиденциальные данные из криптокошельков и менеджеров паролей у пользователей ОС Windows

«Доктор Веб» сообщает о предстоящем обновлении песочницы Dr.Web vxCube. Изменения касаются обеих версий: облачной и локальной (on-premise).

Ваши контактные данные не публикуются на сайте.