Безопасность облачных документов в «Р7-Офис». Шифрование данных.

Платформа «Р7-Офис» гарантирует безопасность при передаче данных в реальном времени и совместном редактировании документов.

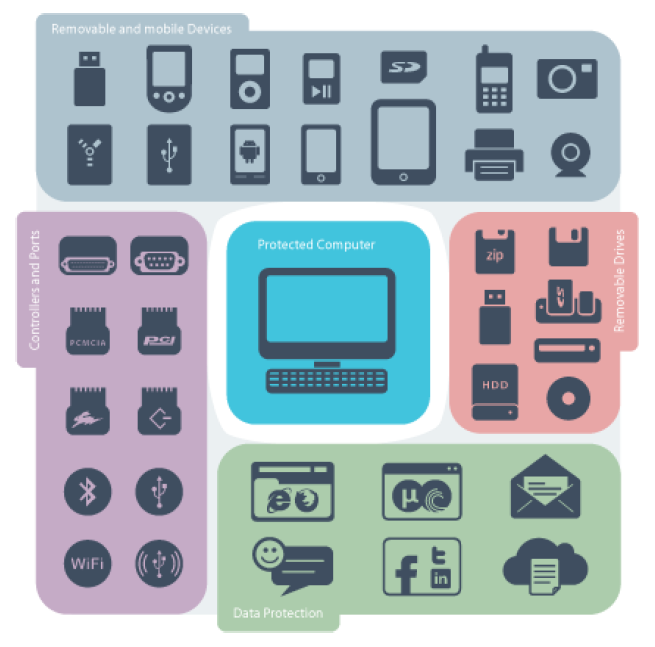

Основные каналы утечки информации:

-съемные носители: USB флешки, SSD карты и т.д.;

-корпоративная электронная почта, а так же письма и вложения, отсылаемые через сервисы веб-почты;

-социальные сети, Viber, WhatsApp, Skype, ICQ, т.д.;

-облачные хранилища: Microsoft OneDrive, DropBox, Google Drive, Яндекс Диск, Облако Mail.ru и т.д.;

-печать на локальных и сетевых принтерах.

DLP система должна:

-позволять использовать все перечисленные каналы для передачи данных, но при этом перехватывать и анализировать передаваемую информацию. И мы готовы представить вам такую систему..

Справка о разработчике - Компании CoSoSys

- CoSoSys Основана в 2004

- Включена в 2017 в "Магический квадрант Гартнера" в категории «Защита от утечек информации на предприятиях»

- Входит в число 50 самых быстрорастущих технологических компаний по версии Deloitte Technology FAST 50 Central Europe за 2011 год

- Победитель в категории Предотвращение утечки данных в конкурсе Cybersecurity Excellence Awards в 2017 и 2016

- Партнеры в более чем 90 странах

- Устойчивый рос

- Один из лидеров в инновациях

Семейство продуктов Endpoint Protector

1. Endpoint Protector

Позиционируется для компаний, государства, малого и среднего бизнеса

Функционал Решения:

- Клиент-серверная архитектура

- Поставляется в виде аппаратного комплекса, виртуальной машины и AWS

- Контроль устройств, предотвращение утечек контента, анализ хранимой информации

- Управление мобильными устройствами и приложени- ями для iOS и Android

2. MY Endpoint Protector

Позиционируется для компаний, малого и среднего бизнеса, малого и домашнего офиса

Функционал Решения:

- Клиент-серверная архитектура

- Облачное решение

- Контроль устройств, предотвращение утечек контента

- Управление мобильными устройствами и приложениями для iOS и Android

3. BASIC Endpoint Protector

Позиционируется для персонального использования, средних и малых предприятий

Функционал Решения:

- Локальная установка

- Блокировка, USB для ПК, ноутбуков и нетбуков

- Настройка контроля устройств за секунды

4. EasyLock

Позиционируется для компаний, государства, малого и среднего бизнеса, дома

Функционал Решения:

- Локальная установка

- Шифрование USB устройств

- Шифрование облачных хранилищ

- Шифрование локальных папок

- Шифрование CD и DVD

- Принудительное шифрование USB-носителей

Интерфейс администратора Endpoint Protector

Веб-интерфейс администратора - Многоязычный

/ Русский / Английский / Немецкий / Французский / Корейский / +еще 6

- Дружественный к пользователю

- Адаптивный

- Централизованное управление

- Поддержка Active Directory

- Короткий период изучения

Модули защиты из которых состоит Endpoint Protector

Device Control - контроль устройств

Одно из самых детально проработанных решений на рынке, позволяющее контролировать USB и другие типы носителей данных

Назначение прав: для устройства | пользователя | компьютера | группы | произвольной категории | глобально

Назначение доступа: разрешить | запретить | только для чтения | др.

Оповещения: подключено | отключено | разрешить, если в белом списке | др.

Контролируйте все распространенные типы устройств и порты:

USB-устройства, Цифровые камеры, Смартфоны и планшеты, Устройства FireWire, MP3- и другие типы медиаплееров, Биометрические устройства, Устройства Bluetooth, ZIP-диски, Экспресс-карты (SSD), Беспроводные USB, Серийные порты, Устройства типа Teensy Board, Носители информации PCMCIA, Локальные и сетевые принтеры, Сетевые диски и многое другое

Управление USB- и периферийными портами

- Назначение прав по типу устройства

- Детальная настройка прав - Настройка прав по идентификаторам устройств - VID, PID, SN

- Создание дополнительных категорий устройств

Принудительное шифрование USB-устройств

- Автоматическое шифрование копируемых на USB данных

- Удаленное управление устройствами (смена пароля, стирание)

Временный пароль для работы offline

- Сохранение функций защиты даже для компьютеров не в сети

- Логи и отчеты синхронизируются при подключении к сети

- Гибкий срок действия offline-пароля от 30 мин. до 30 дней

Отслеживание и теневое копирование файлов

- Отслеживание перемещения данных на устройства и с них

- Запись информации о файлах

- Теневое копирование сохраняет точную копию файлов

- Полное протоколирование даже для удаленных файлов

Защита на тонких клиентах

- Контроль устройств для тонких клиентов

- Контроль устройств на терминальном сервере

Отчеты и аналитика

- Инфографика для быстрой оценки

- Полные отчеты для руководителей

- Экспорт данных, формирование дополнительной статистики

Оповещения

- Расширенные оповещения о действиях системы и пользователей

-События: подключено, отключено и многие другие

Интеграция с системами управления ИБ

- Передача всех логов на сервер управления ИБ

- Просмотр всех событий безопасности в одном месте

- Получайте полные отчеты и графики, отражающие ситуацию в режиме реального времени

Content Aware Protection - защита на основе содержимого

Контролировать конфиденциальное содержимое, передаваемое из вашей сети по различным каналам: электронная почта, облачные хранилища, соц. сети и т.д.

Права: для пользователя | компьютера | группы | глобальные

Фильтры: по расширению файла | по шаблону содержимого | по произвольному содержимому | по регулярным выражениям

Реакция: Оповещение | Блокировка

Контролируемые приложения:

Почтовые клиенты - Outlook, Lotus Notes, Thunderbird и др.

Браузеры - Internet Explorer, Firefox, Chrome, Safari и др.

Мессенджеры - Skype, ICQ, AIM, Microsoft Communicator, Yahoo Messenger и др.

Облачные сервисы - Dropbox, iCloud, SkyDrive, BitTorrent, Kazaa и др.

Прочие приложения - iTunes, Samsung Kies, Windows DVD Maker, Total Commander, FileZilla, Team Viewer, EasyLock, и многое другое

Типы файлов:

Изображения - .jpeg, .png, .gif, .bmp, .tiff

Документы офиса - .docx, .pptx, .xlsx, .pstx, .pdf

Архивы - .zip, .rar, .ace, .tar

Исходные коды - .cpp, .java, .py, .sh, .csh, .bat

Прочие - .exe, .sys, .dll, .dwg, .drm

Мультимедиа - .mp3, .mp4, .m4a, .avi, .wma

и многие другие

Готовые шаблоны содержимого

- Персональные данные, такие, как ИНН, адреса эл. почты и др

- Данные кредитных карт

Дополнительные фильтры содержимого

- Создание дополнительных словарей

- Настройка ключевых слов и выражений

Фильтры по регулярным выражениям

- Создание дополнительных регулярных выражений

- Фильтрация повторяющегося содержимого

Фильтрация по типу файлов

- Фильтрация файлов по их настоящему расширению (типу)

- Работает, даже если расширение файла было изменено вручную

Порог срабатывания фильтров

- Для отдельных типов содержимого

- Глобально - суммируются все нарушения

- По размеру файла

Отключение снятия снимка экрана

- Блокирует возможность снятия скриншотов

Мониторинг буфера обмена

- Отключение функции копирования и вставки

Временный пароль для работы offline

- Сохранение функций защиты даже для компьютеров не в сети

- Логи и отчеты синхронизируются при подключении к сети

- Гибкий срок действия offline-пароля от 30 мин. до 30 дней

Отслеживание и теневое копирование файлов

- Отслеживание перемещения данных на устройства и с них

- Запись информации о файлах

- Теневое копирование сохраняет точную копию файлов

- Полное протоколирование даже для удаленных файлов

Соответствие международным нормам защиты медицинской информации

- Международному стандарту HIPАА- Блокировка данных, содержащих типовой лексикон диагнозов

Контроль принтеров

- Сканирование данных, отправляемых на локальные и сетевые принтеры (*ограниченно)

Черные и белые списки

- Позволяют избежать избыточного сканирования

- Позволяют снизить нагрузку DLP-системы на ПК

Защита на тонких клиентах

- на стороне тонкого клиента

- на терминальном сервере

Оповещения

- Расширенные оповещения о системных и пользовательских действиях

- Выбор отчетов в зависимости от политики безопасности

Отчеты и аналитика

- Инфографика для быстрой оценки

- Полные отчеты для руководителей

- Экспорт данных, формирование дополнительной статистики

Интеграция с системами управления ИБ

- Передача всех логов на сервер управления ИБ

- Просмотр всех событий безопасности в одном месте

- Получайте полные отчеты и графики, отражающие ситуацию в режиме реального времени

eDiscovery сканирование хранимых данных

Сканирует данные, хранящиеся на компьютерах пользователей, и может удалять или шифровать нужные данные в зависимости от выбранной политики.

Сканирование: По отделам | компьютерам | группам

Черные списки: По типу файлов | готовым шаблонам | дополнительным ключевым словам | регулярным выражениям | именам файлов

Режим сканирования: Каждый раз заново | инкрементальный

Сканирование по контенту и типу файлов

- Задавайте правила фильтрации контента на основе шаблонов, ключевых фраз, регулярных выражений и т.д.

- Запускайте сканирование на нужных устройствах

Шифруйте хранящиеся на устройствах данные

- Шифруйте обнаруженные конфиденциальные данные с помощью алгоритма AES 256

- Предотвращайте несанкционированный доступ сотрудников к данным и их утечку

Удаление хранящихся конфиденциальных данных

- Удаление конфиденциальных данных сразу по обнаружению

- Соответствие законодательным нормам

Mobile Device Management управление мобильными устройствами

Управляйте мобильными устройствами, устанавливайте принудительные настройки безопасности, управляйте их приложениями, сетевыми настройками, включайте и отключайте функции в зависимости от GPS-координат

Настройки безопасности: пароль | шифрование | др. При утере: отслеживание | поиск | блокировка | стирание

Управление приложениями: Идентификация | установка | удаление | др. Управление сетью: эл.почта | WiFi | VPN | др.

Установка через беспроводные сети

- через SMS, эл. почту, QR код или по прямой ссылке

- одновременная установка на большом количестве устройств - до 500

- установка всего в 3 клика- доступна мобильная версия приложения EPP MDM

Удаленная блокировка

- Пресекает неавторизованный доступ

-Предотвращает проблемы при утере устройства

Удаленное стирание

- Удаляет все данные с устройства

- *эту функцию нужно использовать с осторожностью

Отслеживание перемещений и текущего местоположения

- Позволяет следить за мобильными устройствами

- и знать, где физически находятся критически важные данные

Устанавливайте требования к паролям

- минимальная длина пароля

- сложность пароля и количество попыток ввода

- время блокировки экрана

Отключение встроенных функций

- отключение камеры

- отключение функции Handoff

- отключение синхронизации приложения с облаком и др.

Удаленное управление сетевыми настройками

- управление настройками E-mail, VPN, Wi-Fi, Hotspot, и др.

- отключение Bluetooth, Wi-Fi, и др.

Управление функциями в зависимости от местоположения

- Определите виртуальный периметр и применяйте настройки в зависимости от нахождения внутри и вне его

- включайте или выключайте различные функции устройств

Управление Android

- Включайте звуковой сигнал при утере устройства

- Отправляйте на устройство виртуальные контакты

- Управляйте календарем

Управление OS X

- Управляйте Маками с помощью настроек для мобильных устройств

- Удаленно включайте шифрование жесткого диска и т.д.

Просмотр свойств мобильных устройств

- Название, тип, модель, версия ОС

- Имя пользователя, номер телефона, оператор

- IMEI, WiFI Mac, и др.

Отчеты и аналитика

- Инфографика для быстрой оценки ситуации

- Подробные отчеты и аналитика для руководителей

Оповещения

- Расширенные оповещения о системных и пользовательских действиях

- включая удаление контроля, смену сим-карты и т.д.

EasyLock Принудительное шифрование

EasyLock – шифрование USB в Endpoint Protector

- Разрешайте использовать только доверенные зашифрованные устройства, автоматически зашифровывая копируемые на них файлы

- EasyLock автоматически устанавливается на USB-устройства, если установлен агент Endpoint Protector

EasyLock – шифрование данных для Windows и macOS

- Надежное шифрование AES 256 с использованием пароля

- интуитивно понятные функции перетаскивания, копирования и вставки

Платформа «Р7-Офис» гарантирует безопасность при передаче данных в реальном времени и совместном редактировании документов.

Современные ИТ-инфраструктуры активно внедряют контейнерные технологии, и Docker остается одним из самых популярных решений. Контейнеры обеспечивают легковесную изоляцию, быстрое развертывание приложений и гибкость масштабирования, что ускоряет процессы разработки и доставки ПО

Ключевая проблема: Более 30% пользователей в России никогда не меняли пароль от домашнего Wi-Fi роутера, оставляя свою сеть уязвимой для взлома.

Исследование «Лаборатории Касперского»*: россияне редко меняют пароли от Wi-Fi-роутеров

«МойОфис» представил обновленные версии корпоративных продуктов Squadus 1.7, Squadus PRO 1.7, «МойОфис Частное Облако» 3.2 и «МойОфис Стандартный». Нововведения создают удобное и защищенное пространство для эффективной командной работы. Также, в рамках релиза была значительно расширена функциональность приложений для частных лиц «МойОфис для дома»

Компания «РуБэкап» (входит в «Группу Астра») получила престижную премию FINNEXT на ежегодном форуме финансовых инноваций. Разработчик решения RuBackup признан лидером в специальной номинации «Эффективное импортозамещающее решение для резервного копирования, восстановления и защиты данных для банков»

Компании «Киберпротект» и Orion soft подтвердили взаимную совместимость системы резервного копирования Кибер Бэкап и платформы оркестрации контейнеризированных приложений Nova Container Platform. Вместе решения дают заказчикам инструменты для комплексной защиты данных в контейнерах: не только для гибкого резервного копирования и восстановления информации, но также и для мониторинга и контроля потенциальных уязвимостей

Разработчик ИИ-решений для интеллектуальной обработки информации Content AI и поставщик компьютерного оборудования ПИРИТ договорились о сотрудничестве при продвижении своих продуктов. Компании будут реализовывать сканеры Avision с редактором ContentReader PDF для корпоративных пользователей отечественных операционных систем

В ходе анализа данных телеметрии специалисты вирусной лаборатории «Доктор Веб» выявили образцы вредоносного ПО, которые при ближайшем рассмотрении оказались компонентами активной кампании по майнингу криптовалюты Monero. Эта кампания примечательна тем, что реализована в виде ряда вредоносных цепочек, две из которых построены на запуске скриптов, извлекающих вредоносную нагрузку из файлов изображений в формате BMP

Злоумышленники обновили свою схему, предупреждают эксперты «Лаборатории Касперского»

Ваши контактные данные не публикуются на сайте.